Apa Itu Phishing? Kenali Bahaya & Cara Cerdas Mencegahnya

Apa itu phishing? Pahami cara kerja, evolusinya yang makin canggih, dan 6 langkah cerdas untuk melindungi diri dari serangan siber modern.

Revolusi digital telah mengubah paradigma interaksi manusia dengan teknologi secara fundamental. Dalam hitungan detik, kita dapat mengakses layanan finansial, memesan kebutuhan, atau mengelola portofolio investasi. Namun, dibalik efisiensi yang menggiurkan ini, tersembunyi kompleksitas ancaman yang berkembang eksponensial: serangan phishing sebagai manifestasi kerentanan keamanan digital.

Data dari Anti-Phishing Working Group (APWG) menunjukkan eskalasi dramatis pada kuartal pertama 2024, dengan lebih dari 1 juta serangan phishing tercatat—angka tertinggi sejak akhir 2023. Statistik ini merupakan representasi dari upaya sistematis untuk mengeksploitasi kerentanan manusia dalam ekosistem digital.

Setiap upaya phishing mencerminkan strategi manipulatif yang dirancang untuk mengeksploitasi kepercayaan, merampas data sensitif, dan merusak integritas infrastruktur digital. Ini adalah bentuk kejahatan yang melampaui dimensi teknis—melibatkan aspek psikologis dan sosial yang mendalam.

Keamanan siber tidak lagi dapat dipandang sebagai domain eksklusif departemen teknologi informasi. Ini adalah imperatif kolektif yang menuntut pemahaman komprehensif dari seluruh lapisan masyarakat. Fondasi keamanan digital bertumpu pada prinsip CIA: Kerahasiaan (Confidentiality), Integritas (Integrity), dan Ketersediaan (Availability). Phishing mengancam ketiga pilar ini secara simultan.

Bagaimana kita dapat membangun pertahanan yang efektif terhadap ancaman yang terus berevolusi ini?

Apa Itu Phishing? Memahami Modus Kejahatan Digital Modern

Phishing adalah bentuk kejahatan siber yang menggunakan komunikasi digital—email, pesan singkat, panggilan telepon, atau platform media sosial—untuk menyamar sebagai entitas terpercaya dengan tujuan memperoleh informasi sensitif korban. Namun, mereduksi phishing sebagai "penipuan biasa" atau “penipuan uang” adalah kesalahan fatal yang dapat membuat kita lengah terhadap ancaman yang sesungguhnya.

Esensi phishing terletak pada eksploitasi kepercayaan dalam ruang digital. Pelaku tidak hanya mencuri data, tetapi memanipulasi fundamental hubungan manusia dengan teknologi. Mereka menciptakan realitas palsu yang meyakinkan, meniru identitas yang kita percayai, dan mengeksploitasi kerentanan psikologis manusia.

Keberhasilan phishing tidak bergantung pada kecanggihan teknologi semata, melainkan pada pemahaman mendalam tentang psikologi manusia. Rekayasa sosial (social engineering) menjadi inti dari setiap serangan phishing yang efektif.

Pelaku memanfaatkan empat pilar psikologis fundamental:

- Urgensi artifisial menciptakan tekanan waktu yang memaksa korban bertindak tanpa berpikir kritis. Pesan seperti "Akun Anda akan diblokir dalam 24 jam" dirancang untuk memicu respons panik yang mengesampingkan kehati-hatian.

- Rasa ingin tahu yang dimanipulasi menggunakan informasi yang tampak eksklusif atau menggiurkan untuk memancing interaksi. Strategi ini mengeksploitasi sifat alamiah manusia untuk mencari informasi baru.

- Ketakutan yang direkayasa menciptakan skenario ancaman yang mengharuskan tindakan segera. Pelaku menggunakan narasi seperti "deteksi aktivitas mencurigakan" untuk memicu respons defensif korban.

- Daya tarik keuntungan menawarkan imbalan yang sulit ditolak, mulai dari hadiah fantastis hingga peluang investasi menggiurkan.

Motivasi Pelaku

Paradigma lama yang memandang phishing semata sebagai kejahatan bermotif finansial masih mendominasi. Tapi realitas kontemporer menunjukkan spektrum motivasi pelaku yang jauh lebih kompleks:

Spionase korporat dan mata-mata industri menggunakan phishing untuk mengakses rahasia dagang dan strategi bisnis pesaing. Pelaku negara (state-sponsored actors) memanfaatkan phishing untuk kepentingan geopolitik dan keamanan nasional. Aktivisme digital dan sabotase ideologis menggunakan phishing sebagai alat untuk menyebarkan pesan politik atau merusak reputasi target.

Bahkan motivasi personal seperti balas dendam, stalking, atau pelecehan dapat mendorong seseorang melakukan phishing. Memahami motivasi ini penting untuk mengembangkan kesadaran yang tidak terfokus hanya pada perlindungan finansial.

Langkah Verifikasi Cerdas & Mutlak: Lindungi Diri dari Jebakan Phishing

Paradigma keamanan digital yang mengandalkan identifikasi kesalahan ejaan atau desain grafis yang buruk telah menjadi tidak relevan dalam menghadapi evolusi phishing kontemporer. Pelaku modern menggunakan AI untuk menghasilkan template yang sempurna, domain yang meyakinkan, dan personalisasi yang canggih untuk menciptakan komunikasi yang hampir tidak dapat dibedakan dari yang asli.

1. Kata Sandi: Rahasia Mutlak yang Tidak Pernah Diminta

Tidak ada platform, layanan, atau institusi yang sah akan meminta kata sandi Anda melalui komunikasi digital. Ini adalah hukum universal keamanan siber yang tidak memiliki pengecualian. Bank, platform media sosial, layanan email, atau bahkan instansi pemerintah tidak akan pernah meminta kata sandi melalui email, SMS, atau panggilan telepon.

Mengapa prinsip ini berlaku universal? Sistem autentikasi modern menggunakan mekanisme hashing yang mengubah kata sandi menjadi kode unik yang tidak dapat dikembalikan ke bentuk aslinya. Platform hanya menyimpan hasil hash ini, bukan kata sandi aktual. Ketika Anda login, sistem membandingkan hash dari kata sandi yang dimasukkan dengan yang tersimpan. Proses ini berarti platform atau website tidak pernah mengetahui kata sandi aktual Anda.

Prosedur Pemulihan yang Sah

Jika Anda lupa kata sandi, mekanisme pemulihan yang sah selalu menggunakan tautan reset sekali pakai yang dikirim ke email atau nomor telepon terdaftar. Tautan ini memiliki batas waktu dan hanya dapat digunakan satu kali. Setelah mengklik tautan, Anda akan diarahkan ke halaman resmi untuk membuat kata sandi baru, bukan diminta memasukkan kata sandi lama.

Autentikasi Dua Faktor: Lapisan Keamanan Krusial

Autentikasi dua faktor atau multi-faktor merupakan mekanisme keamanan yang menggabungkan dua atau lebih elemen verifikasi: sesuatu yang Anda ketahui (kata sandi), sesuatu yang Anda miliki (ponsel). Bahkan jika kata sandi bocor, pelaku tidak dapat mengakses akun tanpa faktor kedua.

Implementasi paling umum adalah kode OTP (One-Time Password) yang dikirim melalui SMS atau aplikasi autentikator. Kode ini memiliki batas waktu dan hanya berlaku untuk satu kali penggunaan, menciptakan batasan tambahan yang signifikan bagi pelaku phishing.

2. Browser dan Sistem Operasi: Fondasi Keamanan Digital

Menggunakan browser modern dari pengembang terpercaya—Chrome, Firefox, Edge, Safari—bukan sekadar preferensi, melainkan kebutuhan keamanan fundamental. Perusahaan teknologi besar menginvestasikan miliaran dolar untuk riset keamanan siber, tim respons keamanan khusus, dan pembaruan rutin yang mengatasi kerentanan terbaru.

Browser modern memiliki sistem deteksi phishing terintegrasi, sandboxing yang mengisolasi proses berbahaya, dan mekanisme verifikasi sertifikat yang canggih. Fitur-fitur ini tidak tersedia pada browser tidak dikenal atau versi lama yang tidak didukung dan tidak dikembangkan lagi.

3. Verifikasi Halaman

Setiap tautan harus diperiksa tujuannya sebelum diklik. Pada komputer, arahkan kursor ke tautan tanpa mengklik untuk melihat alamat tujuan di bagian bawah browser. Pada perangkat mobile, tekan dan tahan tautan untuk menampilkan menu konteks yang menunjukkan URL lengkap.

Fokus pada domain utama dan pastikan ejaan yang tepat. Pelaku sering menggunakan teknik typosquatting—mengganti huruf yang mirip seperti 'o' dengan '0' atau menambahkan karakter tambahan. Subdomain yang menyesatkan seperti "security-gmail.com" atau "login-facebook.secure.com" harus diwaspadai.

Verifikasi Alamat Website Saat Halaman Terbuka

Jika halaman terbuka, periksa alamat di bilah URL browser. Pastikan protokol HTTPS (https://) dan ikon gembok muncul, menunjukkan koneksi terenkripsi. Namun, keberadaan HTTPS tidak menjamin legitimasi website—pelaku juga dapat menggunakan sertifikat SSL.

Periksa ejaan domain secara teliti. Kesalahan satu huruf dapat membawa Anda ke website palsu yang dirancang menyerupai aslinya. Perhatikan juga struktur subdomain yang tidak biasa atau tambahan karakter yang mencurigakan.

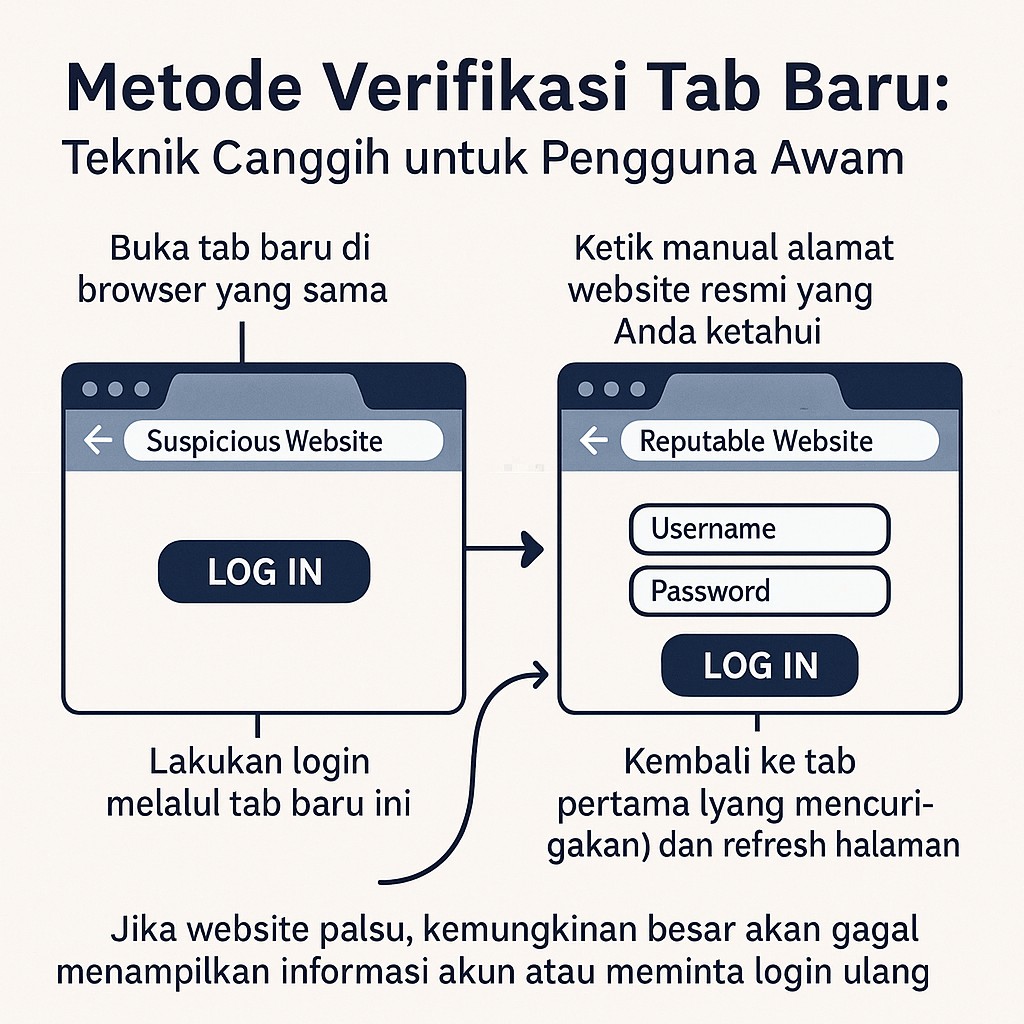

Metode Verifikasi Tab Baru: Teknik Canggih untuk Pengguna Awam

Ini adalah metodologi paling efektif untuk memverifikasi legitimasi website, terutama untuk halaman login atau transaksi sensitif:

- Asumsi adalah Anda telah klik link yang diberikan.

- Buka tab baru di browser yang sama

- Ketik manual alamat website resmi yang Anda ketahui

- Lakukan login melalui tab baru ini

- Kembali ke tab pertama (yang mencurigakan) dan refresh halaman

- Jika website palsu, kemungkinan besar akan gagal menampilkan informasi akun atau meminta login ulang

Mengapa Metode Ini Efektif? Browser menggunakan mekanisme cookies dan Same-Origin Policy untuk menyimpan informasi login. Ketika Anda login di website asli, browser menyimpan "tanda pengenal" yang hanya berlaku untuk domain tersebut. Website palsu tidak dapat mengakses tanda pengenal ini, sehingga tidak dapat menampilkan informasi akun yang benar.

Analogi sederhana: seperti cap tangan untuk masuk ke konser. Cap dari konser A tidak akan dikenali oleh petugas konser B, meskipun bentuk gedungnya mirip.

4. Fitur Anti-Phishing dan Anti-Spam: Pencegah yang Sering Diabaikan

Sebagian besar penyedia layanan digital telah mengintegrasikan fitur keamanan siber yang canggih dalam produknya. Sayangnya, banyak pengguna masih belum memanfaatkannya secara optimal. Padahal, fitur-fitur ini dapat menjadi barikade awal yang efektif dalam menyaring potensi serangan phishing.

Layanan Email Publik seperti Gmail dan Outlook menyediakan sistem deteksi otomatis terhadap pesan mencurigakan, serta tombol "Laporkan Phishing" yang memungkinkan pengguna berkontribusi dalam memperkuat sistem kolektif anti-phishing. Setiap laporan Anda bukan hanya melindungi diri sendiri, tetapi juga memperbaiki sistem untuk melindungi pengguna lain.

Aplikasi pesan instan seperti WhatsApp atau Telegram juga menyediakan fitur blokir dan lapor untuk kontak asing yang mengirim pesan mencurigakan. Mekanisme ini penting untuk menghambat penyebaran tautan phishing secara berantai.

Pengguna layanan email hosting mandiri perlu memastikan bahwa domain mereka dilengkapi dengan pengaturan keamanan seperti SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail), dan DMARC (Domain-based Message Authentication, Reporting and Conformance). Ketiga elemen ini membantu server tujuan memverifikasi keaslian email yang dikirim dari domain Anda—menurunkan kemungkinan domain disalahgunakan oleh pelaku phishing.

5. Formulir Online: Waspada Meski Tak Ada Kolom Kata Sandi

Asumsi bahwa ancaman phishing hanya terjadi ketika diminta memasukkan kata sandi adalah pemahaman yang keliru dan menyesatkan. Banyak formulir daring yang tampaknya tidak berbahaya—hanya meminta nama, alamat email, atau nomor telepon—namun sebenarnya dirancang untuk mengumpulkan potongan informasi identitas digital Anda.

Fenomena ini dikenal sebagai account enumeration atau footprinting, yaitu proses pengumpulan informasi secara bertahap untuk kemudian digunakan dalam serangan yang lebih terarah dan personal seperti spear phishing. Bahkan survei palsu atau undangan untuk mengikuti undian fiktif dapat menjadi alat untuk membangun profil target.

Intinya sederhana: setiap data yang Anda berikan akan direkam dan disimpan oleh pelaku. Maka, sebelum mengisi formulir apapun secara daring, ajukan pertanyaan mendasar: Apakah saya mengenali sumbernya? Apakah informasi ini benar-benar perlu saya berikan?

6. Berkas Lampiran: Vektor Serangan yang Diremehkan

Banyak serangan phishing masih bergantung pada lampiran file sebagai medium infeksi. Pelaku menyisipkan malware atau skrip berbahaya dalam file yang dikirim melalui email, berpura-pura sebagai invoice, laporan, atau dokumen penting.

Jenis lampiran yang perlu diwaspadai antara lain: .exe, .zip, .js, .docm, .xlsm, dan file dengan makro aktif lainnya. Umumnya disertai narasi mendesak seperti “Segera periksa sebelum akun Anda diblokir” atau “Ini dokumen penting dari atasan/keluarga Anda”.

Langkah preventif yang direkomendasikan:

- Jangan membuka lampiran dari pengirim yang tidak dikenal.

- Verifikasi langsung ke pengirim melalui jalur komunikasi lain, seperti nomor resmi atau platform komunikasi internal.

- Gunakan antivirus dan sandbox environment untuk memeriksa lampiran apabila diperlukan.

Penutup

Pengguna layanan email premium dari provider terpercaya juga mendapat keuntungan tambahan berupa sistem pemindaian otomatis terhadap lampiran mencurigakan. Namun tetap perlu diingat: teknologi pelindung bersifat komplementer, bukan pengganti kewaspadaan pengguna.

Phishing bukan hanya masalah teknologi, melainkan persoalan kepercayaan. Ia menyusup melalui celah terkecil dalam interaksi kita sehari-hari dengan teknologi, dan sering kali menyamar sebagai sesuatu yang sah, familiar, bahkan personal.

Oleh karena itu, membangun pertahanan terhadap phishing tidak dapat hanya dibebankan kepada pengguna atau hanya kepada penyedia layanan. Ini adalah tanggung jawab bersama. Platform digital besar harus mulai merancang sistem notifikasi, verifikasi visual, dan saluran komunikasi yang aman untuk membantu pengguna membedakan antara yang sah dan yang manipulatif.

Namun, jika semua langkah pencegahan sudah Anda lakukan dan data Anda tetap bocor, kemungkinan besar bukan Anda yang lalai. Bisa jadi website yang Anda gunakan memang tidak menerapkan keamanan sesuai standar.

Sebagai penutup, ingatlah bahwa emosi adalah celah terakhir yang dimanfaatkan oleh pelaku phishing. Panik, tergiur, terburu-buru—semuanya adalah kondisi ideal bagi mereka untuk mengeksekusi rencananya. Maka, pertahanan terbaik bukan hanya sistem, tetapi juga ketenangan dan skeptisisme Anda.

Jika artikel ini bermanfaat, bagikan kepada rekan kerja, keluarga, atau komunitas Anda. Karena dalam era digital, keamanan siber bukan hanya pertahanan individu—ia adalah upaya kolektif

Artikel yang serupa

Popular Post

Sosial